user key

Тематики

Англо-русский словарь нормативно-технической терминологии . academic.ru . 2015 .

Смотреть что такое «user key» в других словарях:

Key exchange — is any method in cryptography by which cryptographic keys are exchanged between users, allowing use of a cryptographic algorithm. If Alice and Bob wish to exchange encrypted messages, each must be equipped to decrypt received messages and to… … Wikipedia

Key authentication — is a problem that arises when using public key cryptography. It is the process of assuring that the public key of person A held by person B does in fact belong to person A .In traditional symmetric key cryptography, this problem wasn t an issue… … Wikipedia

Key management — is a term used to describe two different fields; (1) cryptography, and (2) physical key management (or electronic key management) within building or campus access control.In cryptography, key management includes all of the provisions made in a… … Wikipedia

KEY-Record — KEY Resource Records dienen der Propagierung öffentlicher Schlüssel durch DNS. KEY Records wurden im Rahmen von DNSSEC (DNS Security) verwendet, ab 2004 aber durch die nahezu identischen DNSKEY Resource Records ersetzt. Inhaltsverzeichnis 1… … Deutsch Wikipedia

KEY Resource Record — KEY Resource Records dienen der Propagierung öffentlicher Schlüssel durch DNS. KEY Records wurden im Rahmen von DNSSEC (DNS Security) verwendet, ab 2004 aber durch die nahezu identischen DNSKEY Resource Records ersetzt. Inhaltsverzeichnis 1… … Deutsch Wikipedia

User environment management — (also abbreviated to UEM) is a computing term used to describe the management of a users experience within their desktop environment.The user environmentIn a modern workplace an organisation grants each user access to an operating system and the… … Wikipedia

Key Sounds Label — Key ist ein japanischer Spieleentwickler unter dem Publisher Visual Art’s und bekannt für seine dramatischen und handlungsgorientierten Ren’ai Adventures. Keys Debütwerk Kanon kombinierte eine komplexe Handlung mit moderner Anime Grafik und… … Deutsch Wikipedia

Key performance indicator — Key Performance Indicators (KPI) are financial and non financial metrics used to help an organization define and measure progress toward organizational goals [ [http://management.about.com/cs/generalmanagement/a/keyperfindic.htm Key Performance… … Wikipedia

User Datagram Protocol — (UDP) is one of the core protocols of the Internet Protocol Suite. Using UDP, programs on networked computers can send short messages sometimes known as datagrams (using Datagram Sockets) to one another. UDP is sometimes called the Universal… … Wikipedia

Key server (software licensing) — Key server for software licensing is a colloquial or generic description that refers to a centralized computer software system which provides tokens, or keys, to client computers in order to enable licensed software to run on them.In 1989,… … Wikipedia

Key strengthening — In cryptography, key strengthening or key stretching refer to techniques used to make a possibly weak key, typically a password or passphrase, more secure against a brute force attack by increasing the time it takes to test each possible key.… … Wikipedia

Источник

key user

Универсальный англо-русский словарь . Академик.ру . 2011 .

Смотреть что такое «key user» в других словарях:

Key-User — Der Begriff Key User wird im Zuge der Einführung betriebswirtschaftlicher Software (z. B. ERP Systeme) genutzt. Der Key User selbst ist ein Mitarbeiter des Unternehmens, welches die betriebswirtschaftliche Software einführt. Der Key User… … Deutsch Wikipedia

Key exchange — is any method in cryptography by which cryptographic keys are exchanged between users, allowing use of a cryptographic algorithm. If Alice and Bob wish to exchange encrypted messages, each must be equipped to decrypt received messages and to… … Wikipedia

Key authentication — is a problem that arises when using public key cryptography. It is the process of assuring that the public key of person A held by person B does in fact belong to person A .In traditional symmetric key cryptography, this problem wasn t an issue… … Wikipedia

Key management — is a term used to describe two different fields; (1) cryptography, and (2) physical key management (or electronic key management) within building or campus access control.In cryptography, key management includes all of the provisions made in a… … Wikipedia

KEY-Record — KEY Resource Records dienen der Propagierung öffentlicher Schlüssel durch DNS. KEY Records wurden im Rahmen von DNSSEC (DNS Security) verwendet, ab 2004 aber durch die nahezu identischen DNSKEY Resource Records ersetzt. Inhaltsverzeichnis 1… … Deutsch Wikipedia

KEY Resource Record — KEY Resource Records dienen der Propagierung öffentlicher Schlüssel durch DNS. KEY Records wurden im Rahmen von DNSSEC (DNS Security) verwendet, ab 2004 aber durch die nahezu identischen DNSKEY Resource Records ersetzt. Inhaltsverzeichnis 1… … Deutsch Wikipedia

User environment management — (also abbreviated to UEM) is a computing term used to describe the management of a users experience within their desktop environment.The user environmentIn a modern workplace an organisation grants each user access to an operating system and the… … Wikipedia

Key Sounds Label — Key ist ein japanischer Spieleentwickler unter dem Publisher Visual Art’s und bekannt für seine dramatischen und handlungsgorientierten Ren’ai Adventures. Keys Debütwerk Kanon kombinierte eine komplexe Handlung mit moderner Anime Grafik und… … Deutsch Wikipedia

Key performance indicator — Key Performance Indicators (KPI) are financial and non financial metrics used to help an organization define and measure progress toward organizational goals [ [http://management.about.com/cs/generalmanagement/a/keyperfindic.htm Key Performance… … Wikipedia

User Datagram Protocol — (UDP) is one of the core protocols of the Internet Protocol Suite. Using UDP, programs on networked computers can send short messages sometimes known as datagrams (using Datagram Sockets) to one another. UDP is sometimes called the Universal… … Wikipedia

Источник

user key

1 user key

Тематики

2 user key

3 user key

4 user-defined key

- ключ, определенный пользователем

- ключ шифрования, определяемый пользователем

ключ шифрования, определяемый пользователем

ключ пользователя

—

[Л.Г.Суменко. Англо-русский словарь по информационным технологиям. М.: ГП ЦНИИС, 2003.]

Тематики

Синонимы

Тематики

5 user authentication key

абонентский аутентификационный ключ

Зашифрованная последовательность, которая обычно хранится вместе с регистрационными данными пользователя в ПЗУ абонентской станции.

[Л.М. Невдяев. Телекоммуникационные технологии. Англо-русский толковый словарь-справочник. Под редакцией Ю.М. Горностаева. Москва, 2002]

Тематики

6 user defined key

- ключ пользователя (для некоторой процедуры, операции)

ключ пользователя (для некоторой процедуры, операции)

определенная пользователем клавиша (терминала)

—

[Е.С.Алексеев, А.А.Мячев. Англо-русский толковый словарь по системотехнике ЭВМ. Москва 1993]

Тематики

Синонимы

7 user-programmable structure key

- ключ со структурой, программируемой пользователем

Тематики

8 user-entered key

- ключ, вводимый (введенный) пользователем

Тематики

9 user-selected key

- ключ, выбранный пользователем

Тематики

10 user-assigned key

- ключ, назначенный пользователем

Тематики

11 user-authorized key

- ключ, разрешенный пользователем

Тематики

12 user-defined key

13 user-definable key

14 user-definable key

15 user-defined key

16 user-defined key

17 User Data key

18 User Sw. key

19 user’s personal key

20 user-assigned key

См. также в других словарях:

Key exchange — is any method in cryptography by which cryptographic keys are exchanged between users, allowing use of a cryptographic algorithm. If Alice and Bob wish to exchange encrypted messages, each must be equipped to decrypt received messages and to… … Wikipedia

Key authentication — is a problem that arises when using public key cryptography. It is the process of assuring that the public key of person A held by person B does in fact belong to person A .In traditional symmetric key cryptography, this problem wasn t an issue… … Wikipedia

Key management — is a term used to describe two different fields; (1) cryptography, and (2) physical key management (or electronic key management) within building or campus access control.In cryptography, key management includes all of the provisions made in a… … Wikipedia

KEY-Record — KEY Resource Records dienen der Propagierung öffentlicher Schlüssel durch DNS. KEY Records wurden im Rahmen von DNSSEC (DNS Security) verwendet, ab 2004 aber durch die nahezu identischen DNSKEY Resource Records ersetzt. Inhaltsverzeichnis 1… … Deutsch Wikipedia

KEY Resource Record — KEY Resource Records dienen der Propagierung öffentlicher Schlüssel durch DNS. KEY Records wurden im Rahmen von DNSSEC (DNS Security) verwendet, ab 2004 aber durch die nahezu identischen DNSKEY Resource Records ersetzt. Inhaltsverzeichnis 1… … Deutsch Wikipedia

User environment management — (also abbreviated to UEM) is a computing term used to describe the management of a users experience within their desktop environment.The user environmentIn a modern workplace an organisation grants each user access to an operating system and the… … Wikipedia

Key Sounds Label — Key ist ein japanischer Spieleentwickler unter dem Publisher Visual Art’s und bekannt für seine dramatischen und handlungsgorientierten Ren’ai Adventures. Keys Debütwerk Kanon kombinierte eine komplexe Handlung mit moderner Anime Grafik und… … Deutsch Wikipedia

Key performance indicator — Key Performance Indicators (KPI) are financial and non financial metrics used to help an organization define and measure progress toward organizational goals [ [http://management.about.com/cs/generalmanagement/a/keyperfindic.htm Key Performance… … Wikipedia

User Datagram Protocol — (UDP) is one of the core protocols of the Internet Protocol Suite. Using UDP, programs on networked computers can send short messages sometimes known as datagrams (using Datagram Sockets) to one another. UDP is sometimes called the Universal… … Wikipedia

Key server (software licensing) — Key server for software licensing is a colloquial or generic description that refers to a centralized computer software system which provides tokens, or keys, to client computers in order to enable licensed software to run on them.In 1989,… … Wikipedia

Key strengthening — In cryptography, key strengthening or key stretching refer to techniques used to make a possibly weak key, typically a password or passphrase, more secure against a brute force attack by increasing the time it takes to test each possible key.… … Wikipedia

Источник

Авторизация по ключу SSH

SSH или Secure Shell — это зашифрованный протокол, который часто используется для взаимодействия и удаленного управления серверами. Если вы захотите что-либо сделать на удаленном сервере, скорее всего, вам придется воспользоваться SSH и работать через терминал.

В SSH существует несколько способов авторизации. Вы можете каждый раз вводить пароль пользователя или использовать более безопасный и надежный способ — ключи SSH. Что самое интересное, он более удобен для применения, вам даже не нужно будет вводить пароль. В этой статье мы рассмотрим как настраивается авторизация по ключу SSH.

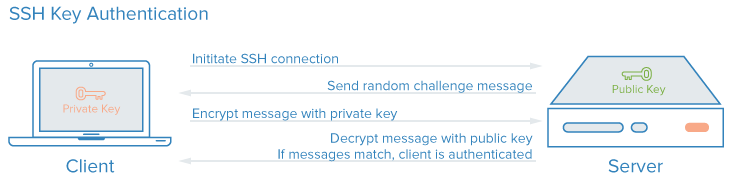

Как работают ключи SSH?

SSH сервер может выполнять аутентификацию пользователей с помощью различных алгоритмов. Самый популярный — это аутентификация по паролю. Он достаточно прост, но не очень безопасный. Пароли передаются по безопасному каналу, но они недостаточно сложны для противостояния попыткам перебора. Вычислительная мощность современных систем в сочетании со специальными скриптами делают перебор очень простым. Конечно, существуют другие способы дополнительной безопасности, например, fail2ban, но аутентификация по ключу SSH более надежна.

Каждая пара ключей состоит из открытого и закрытого ключа. Секретный ключ сохраняется на стороне клиента и не должен быть доступен кому-либо еще. Утечка ключа позволит злоумышленнику войти на сервер, если не была настроена дополнительная аутентификация по паролю.

Открытый ключ используется для шифрования сообщений, которые можно расшифровать только закрытым ключом. Это свойство и используется для аутентификации с помощью пары ключей. Открытый ключ загружается на удаленный сервер, к которому необходимо получить доступ. Его нужно добавить в специальный файл

Когда клиент попытается выполнить проверку подлинности через этот ключ, сервер отправит сообщение, зашифрованное с помощью открытого ключа, если клиент сможет его расшифровать и вернуть правильный ответ — аутентификация пройдена.

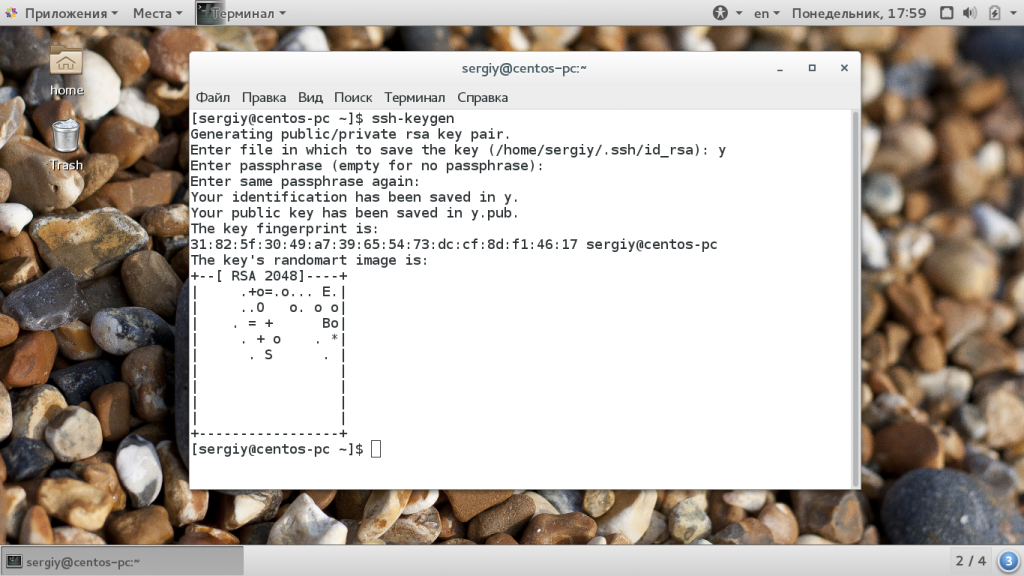

Как создать ключи SSH?

Сначала необходимо создать ключи ssh для аутентификации на локальном сервере. Для этого существует специальная утилита ssh-keygen, которая входит в набор утилит OpenSSH. По умолчанию она создает пару 2048 битных RSA ключей, которая подойдет не только для SSH, но и для большинства других ситуаций.

И так, генерация ключей ssh выполняется командой:

Утилита предложит вам выбрать расположение ключей. По умолчанию ключи располагаются в папке

/.ssh/. Лучше ничего не менять, чтобы все работало по умолчанию и ключи автоматически подхватывались. Секретный ключ будет называться id_rsa, а публичный id_rsa.pub.

Затем утилита предложит ввести пароль для дополнительного шифрования ключа на диске. Его можно не указывать, если не хотите. Использование дополнительного шифрования имеет только один минус — необходимость вводить пароль, и несколько преимуществ:

- Пароль никогда не попадет в сеть, он используется только на локальной машине для расшифровки ключа. Это значит что перебор по паролю больше невозможен.

- Секретный ключ хранится в закрытом каталоге и у клиента ssh нет к нему доступа пока вы не введете пароль;

- Если злоумышленник хочет взломать аутентификацию по ключу SSH, ему понадобится доступ к вашей системе. И даже тогда ключевая фраза может стать серьезной помехой на его пути.

Но все же, это необязательное дополнение и если не хотите, то вы можете просто нажать Enter. Тогда доступ по ключу ssh будет выполняться автоматически и вам не нужно будет что-либо вводить.

Теперь у вас есть открытый и закрытый ключи SSH и вы можете использовать их для проверки подлинности. Дальше нам осталось разместить открытый ключ на удаленном сервере.

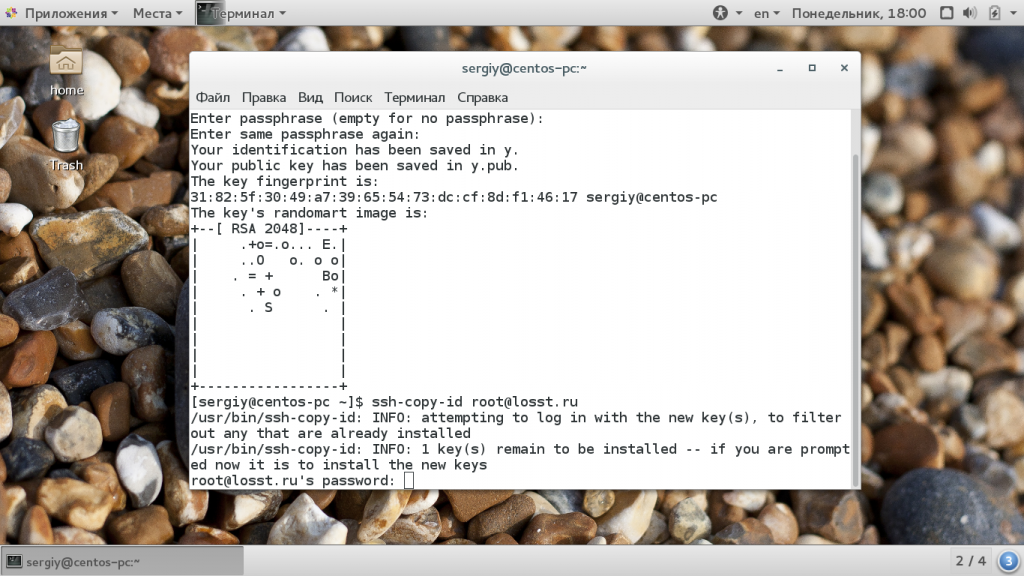

Загрузка ключа на сервер

Когда генерация ключей завершена, нам осталось только загрузить ключ на сервер. Для загрузки ключа можно использовать несколько способов. В некоторых случаях вы можете указать ключ в панели управления сервером, например, сPanel или любой другой. Но мы такой способ рассматривать не будем. Мы рассмотрим ручные способы.

Самый простой способ скопировать ключ на удаленный сервер — это использовать утилиту ssh-copy-id. Она тоже входит в пакет программ OpenSSH. Но для работы этого метода вам нужно иметь пароль доступа к серверу по SSH. Синтаксис команды:

При первом подключении к серверу система может его не распознать, поэтому вам нужно ввести yes. Затем введите ваш пароль пользователя на удаленном сервере. Утилита подключится к удаленному серверу, а затем использует содержимое ключа id.rsa.pub для загрузки его на сервер в файл

/.ssh/authorized_keys. Дальше вы можете выполнять аутентификацию с помощью этого ключа.

Если такой способ по какой-либо причине для вас не работает, вы можете скопировать ключ по ssh вручную. Мы создадим каталог

/.ssh, а затем поместим наш ключ в файл authorized_keys с помощью символа >>, это позволит не перезаписывать существующие ключи:

/.ssh/id_rsa.pub | ssh username@remote_host «mkdir -p

Здесь вам тоже нужно набрать yes, если вы подключаетесь к новому серверу, а затем ввести пароль. Теперь вы можете использовать созданный ключ для аутентификации на сервере:

Если вы не захотели создать ssh ключ с доступом по паролю, то вы сразу же будете авторизованы, что очень удобно. Иначе, сначала вам придется ввести фразу-пароль для расшифровки ключа.

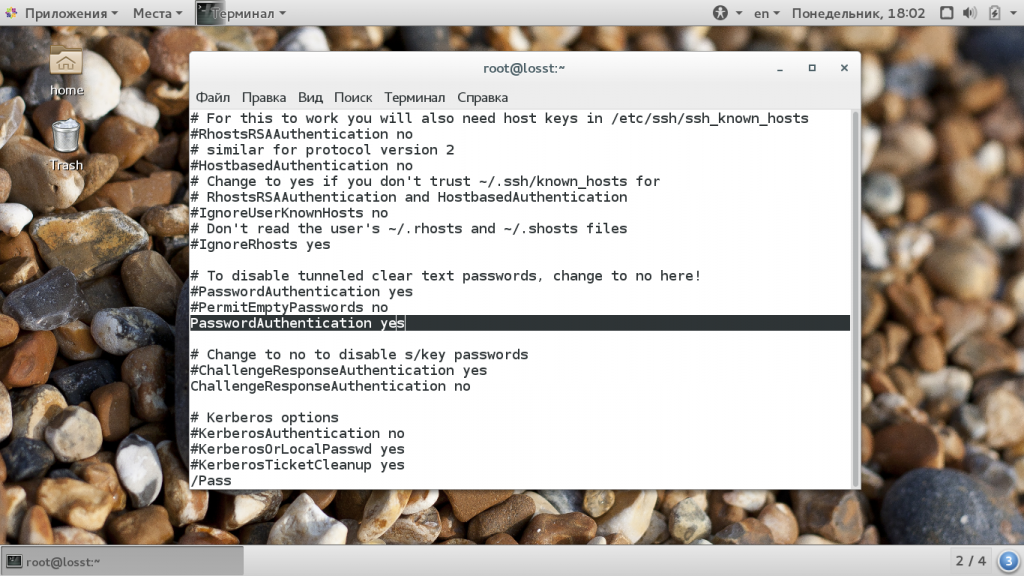

Отключение проверки пароля

Если пароль больше не будет использоваться, то для увеличения безопасности системы лучше его вовсе отключить. Но убедитесь, что ключ надежно сохранен и вы его не потеряете, потому что по паролю вы больше не войдете. Авторизуйтесь на сервере, затем откройте конфигурационный файл /etc/ssh/sshd_config и найдите там директиву PasswordAuthenticatin. Нужно установить ее значение в No:

sudo vi /etc/ssh/sshd_config

Теперь сохраните файл и перезапустите службу ssh:

sudo service ssh restart

Дальше будет возможно только подключение по ключу ssh, пароль не будет приниматься.

Выводы

В этой статье мы рассмотрели как выполняется авторизация по ключу ssh, настройка ключей ssh и добавить ssh ключ. Теперь вы можете войти на сервер без ввода пароля. Если у вас остались вопросы, спрашивайте в комментариях!

Источник